троян

Новый вирус крадет СМС-сообщения

Компания «Доктор Веб» сообщила об обнаружении новой вредоносной программы для платформы Android, способной перехватывать входящие СМС-сообщения и перенаправлять их злоумышленникам.

«Трояны» стали реже атаковать компьютеры

В апреле снизилось количество заражений пользовательских компьютеров вредоносными программами семейства Trojan.Hosts.

Обнаружен вирус, похищающий аккаунты Facebook

В Microsoft выявили новый вредоносный код, маскирующийся под расширение для браузеров Crome и Firefox, и взламывающий аккаунты социальной сети Facebook.

Новый «троянец» научился по-новому прятаться от антивирусов

Американский софтверный гигант Microsoft сообщил об обнаружении программного обеспечения, способного удалять файлы, загружаемые ими из интернета и создаваемые в процессе работы.

Новый вирус заражает по 100 компьютеров в час

Компания «Доктор Веб» сообщила о получении контроля над бот-сетью, которая формировалась на основе распространяемой злоумышленниками вредоносной программы BackDoor.Bulknet.739, в среднем заражающей по 100 ПК ежечасно.

Новый троян для Mac OS X показывает рекламу без ведома пользователя

Компания «Доктор Веб» сообщила о наблюдаемом с начала года росте распространения рекламных приложений для компьютеров под управлением Mac OS X.

Новый «троянец» атакует серверы на ОС Linux

Одним из способов кражи паролей на серверах с ОС Linux стало использование троянца, добавленного в базы Dr.Web под именем Linux.Sshdkit, сообщает Dr.Web.

Новый вирус для Android рассылает СМС на платные номера

Компания AdaptiveMobile сообщила об обнаружении хакерской атаки, ориентированной на русскоязычных пользователей Android.

54% ПК в Китае заражены троянами

Компания Panda Labs опубликовала отчет о количестве кибератак, с которыми сталкивались пользователи в 2012 году.

«Доктор Веб» запустил проект по борьбе с банковскими троянцами

Компания «Доктор Веб» запускает просветительский проект по борьбе с банковскими троянцами.

Новый троянец подменяет поисковые запросы

Компания «Доктор Веб» информирует пользователей о распространении вредоносной программы BackDoor.Finder, способной подменять запросы в различных поисковых системах.

Новый троянец для Android способен атаковать сайты

Компания «Доктор Веб» информирует о появлении новой вредоносной программы, инфицирующей мобильные Android-устройства.

Новый троянец закрывает доступ пользователям к сайтам

Специалисты «Доктор Веб» обнаружили новую троянскую программу, которая блокирует доступ пользователей к определенным веб-сайтам, мошенническим путем заставляя их подписываться на различные платные услуги.

Обнаружен новый вирус для Mac OS

Компания «Доктор Веб» информирует о появлении нового троянца для Mac OS X — Trojan.SMSSend.3666.

Обнаружен первый в истории троянец для Linux и Mac OS X, похищающий пароли

Компания «Доктор Веб» сообщает о появлении первого кросс-платформенного бэкдора, способного работать в операционных системах Linux и Mac OS X.

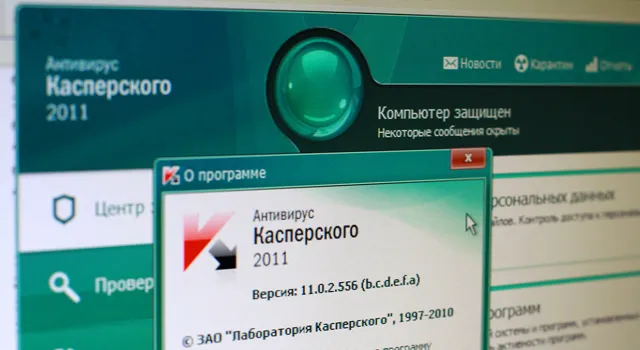

«Лаборатория Касперского» обнаружила банковского троянца государственного масштаба

«Лаборатория Касперского» обнаружила на Ближнем Востоке еще одну сложную вредоносную программу, которую эксперты отнесли к классу кибероружия.

Обнаружен новый троянец для Mac OS X

В антивирусную лабораторию компании «Доктор Веб» поступил образец почтового сообщения, содержащего в качестве вложения вредоносную программу для операционной системы Mac OS X.

Symantec сообщила об атаках на основе «тибетских писем»

Корпорация Symantec сообщает об атаках на основе «тибетских писем» с использованием вирусов семействаBackdoor.Trojan.

Новый вирус распространяется через взломанные сайты

Компания Lookout Mobile Security предупредила о появлении новой вредоносной программы, инфицирующей мобильные устройства под управлением Android.

Троянец для Android маскируется под антивирусные программы

«Доктор Веб» предупреждает о том, что злоумышленники стали использовать в целях распространения вредоносных программ для мобильных устройств на базе Android новый метод социальной инженерии.