троян

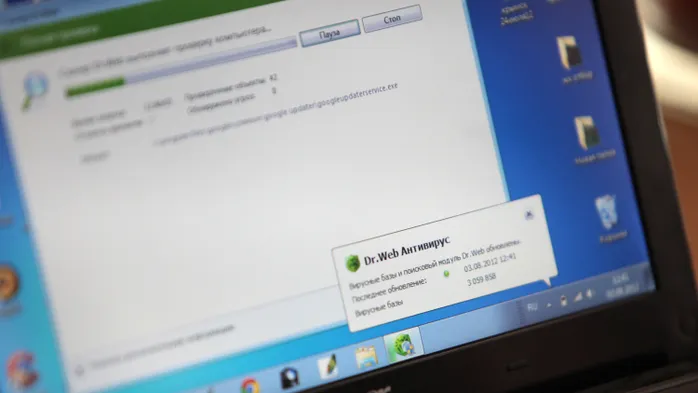

«Доктор Веб» сообщил о новом трояне

Компания «Доктор Веб» информирует на своем сайте о распространении новой модификации вредоносной программы семейства Trojan.Mods, получившей наименование Trojan.Mods.10.

ESET сообщает о росте активности банковского трояна

Компания ESET на своем сайте сообщает о всплеске активности банковского трояна Qadars, способного обходить механизм двухфакторной аутентификации.

Новый «троянец» заражает банкоматы

Компания «Доктор Веб» предупредила на своем сайте о распространении троянской программы Trojan.Skimer.18.

Эксперты обнаружили новую троянскую программу

Компания «Доктор Веб» сообщила о распространении троянской программы Trojan.BtcMine.221.

Банковский троян похищает виртуальную валюту

ESET сообщает на своем сайте об обнаружении новой модификации банковского трояна Hesperbot, которая обладает возможностями по краже биткоинов — виртуальной валюты.

Новый вирус демонстрирует навязчивую рекламу

Компания «Доктор Веб» сообщает на своем сайте о распространении вредоносной программы Trojan.Zadved.

«Лаборатория Касперского» предупредила об атаках с использованием нового банковского троянца

Новый банковский троянец Neverquest может стать причиной волны атак на финансы интернет-пользователей в преддверии праздничного сезона.

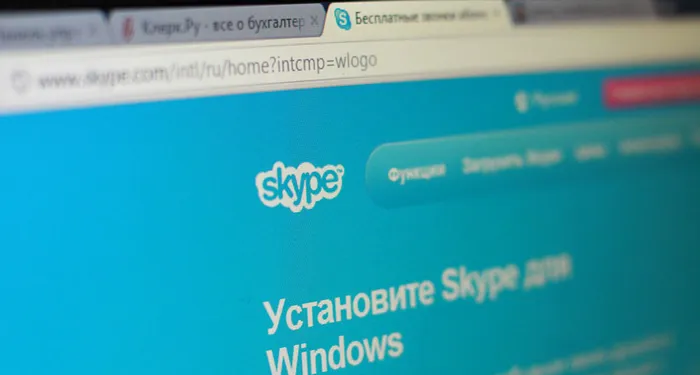

Зафиксирована массовая рассылка банковского троянца через Skype

BackDoor.Caphaw способен похищать учетные данные от систем дистанционного банковского обслуживания и другую конфиденциальную информацию, хранящуюся на инфицированной машине.

Обнаружен троянец, угрожающий пользователям SAP

Компания «Доктор Веб» предупреждает о распространении вредоносной программы, угрожающей пользователям SAP — комплекса программных решений для бизнеса.

Новый Android-троянец скрывается от антивирусов

Компания «Доктор Веб» сообщает о появлении нового Android-троянца, предназначенного для кражи у южнокорейских пользователей их конфиденциальных сведений.

От троянской программы FileCode более всего страдают пользователи из России

Компания ESET сообщила о стремительном росте активности опасной троянской программы FileCoder, которая шифрует личные файлы пользователя с целью получения выкупа за расшифровку.

Android-троян рассылает данные по email

Исследователи из компании F-Secure обнаружили новое вредоносное программное обеспечение для Android.

Эксперты обнаружили новый банковский троян

Эксперты компании ESET обнаружили сложный банковский троян Hesperbot, который включает компонент для мобильных устройств.

«Доктор Веб» разработал антивирус для борьбы с Trojan.Encoder.252

Компания «Доктор Веб» разработала утилиту, справляющуюся с последствиями действий вируса Trojan.Encoder.252.

Новый вирус похищает данные из соцсетей

Trend Micro удалось зафиксировать новую вредоносную кампанию, направленную на пользователей социальных сетей, которые посещают сайты посредством браузеров Chrome или Firefox.

От вирусов-троянцев страдает все больше пользователей

Компания «Доктор Веб» сообщает о росте количества пользователей, пострадавших от действия троянцев-шифровальщиков.

Новый вирус атаковал сотни серверов под управлением Linux

Компания «Доктор Веб» обнаружила новую версию троянской программы Linux.Sshdkit, представляющей опасность для работающих под управлением ОС Linux серверов.

Компьютеры пользователей «ВКонтакте» заразили вредоносным ПО

Не менее 50 тысяч компьютеров пользователей соцсети «ВКонтакте» оказались заражены вредоносной программой Trojan.RpcTonzil.

Новая версия вируса угрожает серверам на базе ОС Linux

Компания «Доктор Веб» обнаружила новую версию троянской программы Linux.Sshdkit, представляющей опасность для работающих под управлением ОС Linux серверов.

Пользователям Android угрожает опасный банковский троянец

Компания «Доктор Веб» предупредила об угрозе со стороны вредоносной программы Android.Tempur.1.origin.