интернет-мошенничество

⚡️ Итоги дня: в Питере открылся сезон фонтанов, в Америке поймали аллигатора голыми руками, а врач объяснил, кому нельзя есть шашлык

Подготовили обзор главных событий дня — 27 апреля 2024 года. Все самое интересное, что писали и обсуждали в сети, в одной подборке.

Обман на маркетплейсах Wildberries и Озон: фейковые продавцы, рассылки, ночной шопинг

Почти все мы покупаем что-то на маркетплейсах: это быстро, удобно и зачастую дешевле, чем в обычном магазине. Однако там нас поджидают мошенники: аферисты создают фейковые аккаунты, притворяясь продавцами или специалистами по рекламе. Продать они ничего не могут, их цель — наши контактные данные: номера телефонов, пароли от личных кабинетов, реквизиты карт.

Малоактивные и брошенные аккаунты работников сервисов доставок стали основой мошеннической схемы

В Санкт-Петербурге полицейские задержали подозреваемого в интернет-мошенничестве через сервисы доставок.

Систему «Антифрод» подключат к голосовым вызовам через интернет

Роскомнадзор будет следить за мошенниками, которые пытаются дозвониться до пользователей в популярных мессенджерах.

Мошенники берут займы через профиль на Госуслугах: как вернуть доступ

Специалисты Сбера рассказали, как оперативно вернуть контроль над учетной записью Госуслуг, если аккаунт оказался в руках злоумышленников.

❗Внимание: на онлайн-платформах появились мошенники-лженотариусы

Федеральная нотариальная палата (ФНП) обличила новый способ мошенничества на онлайн-платформах объявлений: злоумышленники прикидываются нотариусами и незаконно выманивают у людей персональные данные и деньги.

Мошенники предлагают получить кэшбек на маркетплейсах

Злоумышленники представляются операторам маркетплейсов и предлагают получить повышенный кэшбек за покупки. Для этого всего лишь нужно предоставить доступ к личному кабинету. Делать этого категорически нельзя, иначе потеряете не только деньги, но и заказы.

Мошенники украли у россиян 15,8 млрд рублей

Клиенты банков потеряли на 11,5% больше средств, чем в 2022 году. Сотрудникам кредитных организаций удалось предотвратить 34,8 млн попыток кражи на сумму 5,8 трлн рублей.

Мошенники придумали новую схему обмана перед президентскими выборами

Мошенники начали рассылать предложения пройти опрос о предстоящих выборах и получить за это 2500 рублей, а на самом деле крадут деньги.

Два вида мошенничества с помощью сайтов: розыгрыши айфонов, корм для собак и отъем денег через СБП

Меня зовут Ростислав, я разработчик (одного из) чата для сайтов. Как правило, чаты можно подключить бесплатно на любой сайт. И среди пользователей чата появляются недобросовестные люди. Точнее говоря — явные мошенники. В этой статье я хочу рассказать о двух типах развода, с которыми я столкнулся. Со скриншотами и ссылками!

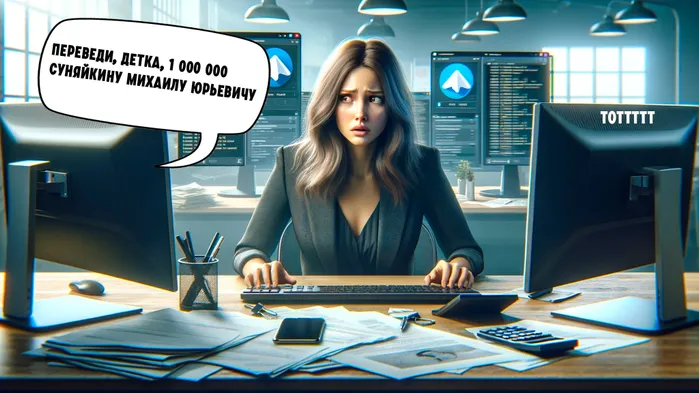

Как мошенники нашли моего главного бухгалтера и просили перечислить им 1 000 000 рублей

Мошенники нашли информацию о том, кто является главным бухгалтером в нашей компании. Они создали профиль в Телеграме, используя мою аватарку и похожий ник. Цель: выманить миллион рублей, выдавая себя за меня – руководителя компании

Как защитить компанию от вредоносных рассылок

За последние несколько лет «Лаборатория Касперского» зафиксировала целый ряд крупных всплесков вредоносных рассылок на электронные почты сотрудников крупных компаний и госорганов. Расскажем, как действуют мошенники в подобных случаях и как руководителю защитить от них свою компанию.

Мошенники крадут деньги под предлогом застраховать или отремонтировать смартфон

Клиентов банка просят проверить безопасность смартфона с помощью специального приложения. Так злоумышленники могут получить доступ к онлайн-банку, украсть деньги и личную информацию.

Финансовые пирамиды теперь маскируются под экономические онлайн-игры

Пользователей привлекает возможность быстрого заработка, однако во многих «симуляторах бизнеса» нет соревновательного элемента.

Мошенники маскируются под сайты популярных маркетплейсов

За весь 2022 год заблокировали 15,3 тысячи поддельных сайтов, а с начала 2023 года число блокировок уже превысило 18 тысяч. Мошенники создают фейковые сайты сервисов «Авито», «Юла» и маркетплейса Ozon.

Мошенники могут украсть налоговый вычет

Банк «Открытие» сообщил о новой схеме мошенничества. Злоумышленники крадут личные данные и подделывают заявление на получение налогового вычета.

В 2022 году мошенники в три раза чаще атаковали клиентов банков, чем раньше

Воруют теперь не всегда только посредством телефонного разговора. ВТБ предотвратил 6,8 млн попыток украсть деньги со счетов своих клиентов.

Липовые Госуслуги предлагают оформить возврат НДС на банковскую карту

Мошенники имитируют страницы портала Госуслуг и сайта Россия 24. Физлицам предлагают оформить возврат НДС через некий «единый компенсационный центр». Ссылаются на постановление правительства.

НДФЛ при возврате акций от мошенников

Рассматривается порядок исчисления в целях освобождения от НДФЛ срока владения акциями, возвращенными владельцу от мошенников

Мошенники рассылают письма якобы от приставов и требуют оплатить долг

На электронную почту может прилететь письмо от приставов, в котором сообщают о налоговых долгах. Дизайн, шрифты, логотипы ведомства — все в точности скопировано.